거의 모든 웹사이트, 앱, 심지어 네트워크까지도 사용자의 온라인 활동을 추적합니다. VPN은 데이터를 암호화하고 활동을 숨깁니다. 수년간 VPN은 개인정보 보호뿐만 아니라 웹사이트 차단 해제, 지역 제한 우회 등 다양한 용도로 가장 신뢰할 수 있는 방법으로 자리매김해 왔습니다.

잘 작동하는 무료 VPN 서비스가 많이 있지만, 그 중 일부는 여전히 데이터를 기록하고, 서버 위치가 제한적이며, 심지어 속도를 조절하고 대역폭을 제한하기도 합니다.

이러한 모든 제약을 피하려면, 무료로 접속하고 싶다면 직접 VPN 서버를 설정하는 것이 가장 좋은 방법입니다. 현재 소프트웨어 기반 VPN 서버, 라우터 기반 VPN 서버, 클라우드 기반 VPN 서버 등 다양한 방법으로 집에서 VPN 서버를 설정할 수 있습니다.

하지만 이러한 모든 방법 중에서 소프트웨어 기반 VPN 서버를 사용하여 VPN 서버를 설정하는 것이 가장 좋은 옵션입니다. 무료이고, 설치와 관리가 쉽고, 복잡한 설정과 다양한 서버 구성이 필요 없기 때문입니다.

또한, 기술적인 전문 용어를 원하지 않는 비전문가에게도 가장 안정적인 옵션입니다. 이 가이드에서는 무료 VPN 소프트웨어를 사용하여 집에서 VPN 서버를 설정하는 방법을 알아봅니다.

소프트웨어 기반 VPN 서버를 직접 설정하는 방법

이름에서 알 수 있듯이 소프트웨어 기반 VPN은 예상대로 작동합니다. 무료 서버 소프트웨어를 설치하면 됩니다. 소프트웨어를 설치하면 기기에서 나가는 트래픽을 자동으로 암호화하는 가상 네트워크 인터페이스가 생성됩니다.

설정이 완료되면 휴대폰이나 노트북 등 다른 기기를 VPN 서버를 설치한 기기의 클라이언트로 연결할 수 있습니다.

이제 모든 연결 기기가 VPN 기기를 통해 트래픽을 전송하여 모든 트래픽을 암호화합니다. 집에 없을 때도 홈 네트워크를 통해 기기를 연결하고 자체 VPN 터널에 접속하여 트래픽을 암호화할 수 있습니다.

무료 오픈 소스 소프트웨어 옵션과 무료 기능을 갖춘 유료 소프트웨어가 많이 있습니다. 이 가이드에서는 WireGuard를 사용해 보겠습니다. 제가 왜 WireGuard를 선택했는지 곧 알게 되실 겁니다.

하지만 홈 서버를 구축하는 가장 큰 단점은 필요할 때마다 온라인 상태를 유지할 수 있다는 점 외에도, 단일 위치만 제공하고 해당 위치에서는 지역 차단된 사이트에 접속할 수 없다는 점입니다. 하지만 연결은 여전히 암호화되어 있으며 무료로 사용할 수 있습니다.

제한 없이 여러 서버 위치와 VPN을 사용하여 해당 지역의 지리적으로 차단된 사이트에 액세스할 수 있는 NordVPN과 같은 유료 VPN에 대한 무료 대안을 설정하려는 경우, 무료 클라우드 서비스 제공업체를 사용하여 자체 호스팅 무료 VPN을 설정할 수 있습니다.

이 가이드에서는 두 방법의 작동 방식을 알아봅니다. 두 방법을 비교한 표는 다음과 같습니다.

홈 VPN 대 해외 VPN 서버

| 특징 | 홈 VPN(WireGuard) | 자체 호스팅 해외 VPN |

| 설치 비용 | 무료 | 무료 / 저렴한 비용 |

| 암호화 | 예 | 예 |

| 지리적으로 차단된 사이트 | 아니요 | 예 |

| 위치 변경 | 아니요 | 예 |

| 홈 파일 액세스 | 예 | 제한된 |

| 해외 국가 사이트 접속 | 예 | 네, 하지만 서버가 귀하의 국가에 있는 경우에만 가능합니다. |

| 공공 Wi-Fi 안전 | 예 | 예 |

| 속도 | 홈 라우터에 따라 다릅니다 | 일반적으로 더 빠름 |

| 설정 시간 | 쉬운 | 또한 쉽습니다 |

| 신뢰할 수 있음 | 홈 연결에 따라 다릅니다 | 전용 서버 덕분에 좋은 시기입니다. |

| 장치 온라인 | 계속 켜져 있어야 합니다 | 항상 켜져 있어요 |

| IP 표시 | 홈 IP | VPS IP |

| 필요합니다 | 공용 IP, 라우터 접속 | VPS 계정, SSH |

| 가장 적합한 | 트래픽을 암호화하고 홈 파일에 액세스하려면 | VPN 서비스의 대안 |

트래픽 암호화를 위한 무료이고 간편한 설정을 원한다면 홈 VPN이 최선의 선택입니다. 하지만 여러 위치에서 웹사이트에 접속하고, 해당 지역의 지역 차단 사이트에도 접속하고 싶다면, 자체 호스팅 해외 VPN이 최선의 선택입니다.

VPN 서버를 직접 설정하는 2가지 방법

방법 1: 홈 VPN 서버 설정

모든 소프트웨어 기반 VPN 서비스를 사용하여 무료로 홈 VPN 서버를 설정할 수 있습니다. 각 기기의 요구 사항은 다음과 같습니다.

다양한 기기에 홈 VPN 서버를 설정하기 위한 전제 조건

| 당신에게 필요한 것 | 윈도우 | 맥OS | 리눅스 |

| WireGuard 앱 | 공식 앱 | 앱스토어 / 홈브루 | apt 설치 wireguard |

| 인터넷 | 예 | 예 | 예 |

| 라우터 접속 | 포트 51820을 엽니다 | 포트 51820을 엽니다 | 포트 51820을 엽니다 |

| 공용 IP / DDNS | 필수의 | 필수의 | 필수의 |

| 장치가 켜져 있어야 합니다 | 언제나 | 언제나 | 언제나 |

1단계: App Store에서 WireGuard 앱 설치

Mac 및 Windows 용 WireGuard 앱은 이 링크를 사용하여 App Store에서 설치할 수 있습니다. 또는 터미널에서 이 명령어를 사용하여 설치할 수도 있습니다. Mac에 Brew가 설치되어 있는지 확인하세요.

2단계: Wireguard Tools 설치

다음으로 WireGuard 도구를 설치해야 합니다. 아래 단계를 따르세요.

- 이제 터미널을 열고 다음 명령을 실행하여 장치에 WireGuard 도구를 설치하세요.

- 명령어: brew install wireguard-tools

- 장치에 성공적으로 설치되었는지 확인하려면 다음 명령을 사용하세요: wg –version.

- 버전 번호를 볼 수 있어야 합니다.

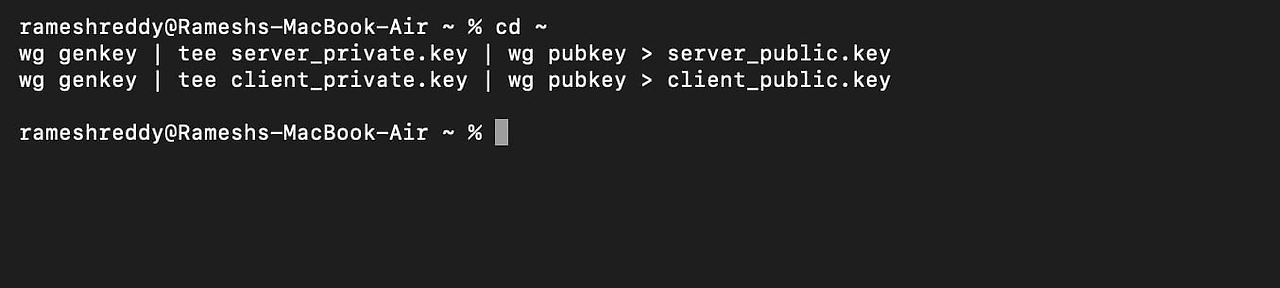

3단계: 공개 키와 개인 키 생성

- 이제 터미널을 열고 공개 키와 개인 키를 생성하세요. 항상 그렇듯이, 기기에 Home Brew가 설치되어 있는지 확인하세요.

- 터미널에 다음 코드를 복사하여 붙여넣으세요.

cd ~

wg genkey | tee server_private.key | wg pubkey > server_public.key

wg genkey | tee client_private.key | wg pubkey > client_public.key

4단계: 생성된 키 보기

- Enter 키를 클릭하면 키가 생성되어 보이지 않게 됩니다. 키를 확인하려면 다음 명령을 사용하세요.

cat server_public.key

cat client_private.key

5단계: 서버 구성 파일 만들기

- 이제 세부 정보를 담은 서버 설정 파일을 만들어야 합니다. 터미널을 열고 다음 명령어를 붙여넣으세요.

sudo nano /usr/local/etc/wireguard/wg0.conf

- 편집기를 열려면 비밀번호를 입력하세요.

6단계: 코드 붙여넣기

이제 이 구성 텍스트를 파일에 붙여넣습니다.

[Interface]

Address = 10.66.66.1/24

ListenPort = 51820

PrivateKey = SERVER_PRIVATE_KEY

[Peer]

PublicKey = CLIENT_PUBLIC_KEY

AllowedIPs = 10.66.66.2/32

참고: 개인 키와 공개 키를 4단계에서 생성한 자신의 키로 바꾸세요.

예:

[Interface] Address = 10.66.66.1/24

ListenPort = 51820

PrivateKey = GtloBhNhOJUcI/esk1YRTJDjshddgftKSlV6yhtFBcoGvlMMYDg=>[Peer] PublicKey = yCjhu4e8Ln7hGSKhsjsedrVKa7lsC9aalUpnkaYgd+z9dGF28=>

AllowedIPs = 10.66.66.2/32

7단계: 파일 저장

- 이제 Control + O를 사용한 다음 Enter를 탭하고 Control + X를 사용하여 파일을 저장합니다.

8단계: IP 전달 활성화

- 파일을 저장한 후 종료하고, 다시 새 터미널을 열어 다음 명령을 사용할 수 있습니다.

sudo sysctl -w net.inet.ip.forwarding=1

9단계: WireGuard 서버 시작

- 이제 다음 명령을 사용하여 Wireguard 서버를 시작하세요.

명령어: sudo wg-quick up wg0

10단계: 이제 라우터에서 포트 포워딩을 설정해야 합니다.

- Wi-Fi에 연결되어 있는지 확인하고 Wi-Fi 공유기 대시보드로 이동하세요. 브라우저를 열고 다음 URL을 방문하세요: 192.168.1.1 또는 192.168.0.1

- 포트 포워딩 옵션을 찾으세요. TP-Link 공유기의 경우, 네트워크 > 고급 으로 이동한 다음 NAT 포워딩 및 가상 서버를 선택하세요. D-Link 기기를 사용하는 경우, Total Adapting Port Forwarding 기능을 활용할 수 있습니다.

- 여기에서 새로운 전달 규칙을 만들어야 합니다. 다음 정보를 추가하세요. 서비스 이름, Wireguard 주소, UDP 프로토콜, 외부 포트를 51820으로 설정합니다. 또한 내부 포트를 51820으로 설정하고 Mac의 IP 주소를 내부 IP 주소로 사용합니다. 이 포트를 활성화하세요.

11단계: 클라이언트 구성 파일 만들기

- 이제 WireGuard 앱용 클라이언트 구성 파일을 만들어야 합니다. 텍스트 편집기를 열고 파일을 붙여넣으세요.

[Interface]

PrivateKey = <CLIENT_PRIVATE_KEY>

Address = 10.66.66.2/24

DNS = 1.1.1.1

[Peer]

PublicKey = <SERVER_PUBLIC_KEY>

Endpoint = <YOUR_PUBLIC_IP_OR_DDNS>:51820

AllowedIPs = 0.0.0.0/0, ::/0

PersistentKeepalive = 25

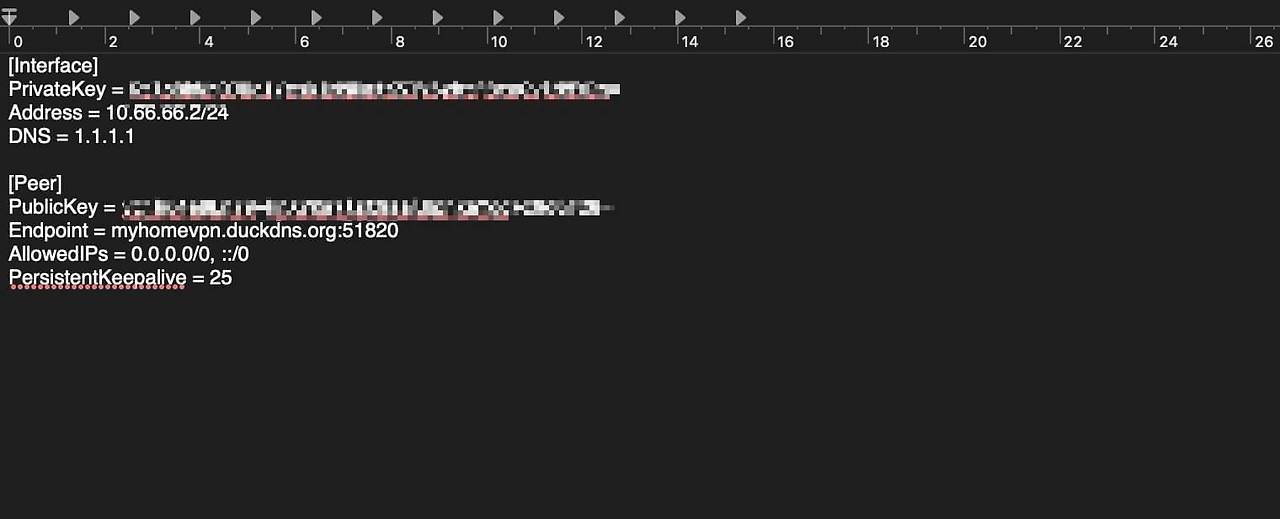

참고: 이제 다음 세부 정보를 귀하의 세부 정보로 바꾸십시오.

- 공개 키와 개인 키를 4단계에서 생성한 키로 바꾸세요.

- Whatismyipaddress.com 으로 가면 공용 IP 주소를 찾을 수 있습니다.

예:

[Interface]

PrivateKey = aBcDeFgHijKlmNoPqRsTuVwXyZ1234567890abcdEFG=

Address = 10.66.66.2/24

DNS = 1.1.1.1

[Peer]

PublicKey = zYxWvUtSrQpOnMlKjIhGfEdCbA9876543210qwertYUI=

Endpoint = myhomevpn.duckdns.org:51820 (I have used Duckdns here; instead, you can also place your Mac IP address here)

AllowedIPs = 0.0.0.0/0, ::/0

PersistentKeepalive = 25

- 파일을 만든 후 저장하세요. RTF 형식이 아닌 일반 텍스트 형식으로 저장해야 합니다.

터미널을 사용하여 클라이언트 구성 파일을 만드는 방법:

명령 프롬프트를 사용하여 파일을 생성할 수도 있습니다. 아래 단계를 따르세요.

- 터미널에서 다음 명령을 사용하세요: nano ~/Desktop/client.conf

이 파일을 붙여넣으세요:

[Interface]

PrivateKey = <CLIENT_PRIVATE_KEY>

Address = 10.66.66.2/24

DNS = 1.1.1.1

[Peer]

PublicKey = <SERVER_PUBLIC_KEY>

Endpoint = <YOUR_PUBLIC_IP_OR_DDNS>:51820

AllowedIPs = 0.0.0.0/0, ::/0

PersistentKeepalive = 25

위 예시처럼 값을 변경하세요. 그런 다음 Control + O를 누르고 Enter를 누른 후 Control + X를 눌러 파일을 저장하세요.

12단계: WireGuard 앱으로 client.conf 가져오기

- 이제 기기에서 WireGuard 앱을 엽니다.

- "터널을 통해 파일 가져오기" 옵션을 클릭합니다.

- 그리고 텍스트 편집기를 사용하여 방금 만든 client.conf를 선택하세요.

- 마지막으로 ' 활성화 '를 클릭하세요.

- 이제 Mac이 무료 VPN 서버가 되었습니다.

다른 기기를 홈 VPN 서비스에 연결하는 방법?

1단계: 다른 기기에 WireGuard 앱을 설치합니다.

- 이제 다른 기기에 WireGuard 앱을 설치해야 합니다. 저는 안드로이드 폰에 설치하겠습니다.

2단계: 다른 기기에 WireGuard 앱 설정

- 앱을 열고 Wi-Fi 연결을 끊은 후 모바일 데이터를 사용하여 VPN 연결을 테스트하세요.

- 이제 파일을 클릭하고 가져올 파일을 선택하세요. Mac에서 생성한 client.conf 파일을 기기에 복사하세요.

Android 기기에서 WireGuard 앱을 열고 더하기 아이콘을 클릭한 후 "파일 또는 아카이브 가져오기" 옵션을 선택하고 Mac에서 복사한 Client.conf 파일을 선택하면 됩니다. 이제 클라이언트를 활성화하면 홈 VPN에 성공적으로 연결할 수 있습니다.

자체 호스팅 해외 VPN을 만드는 방법

다음으로, 다른 위치에 VPN을 생성하려면 WireGuard 앱을 설치하여 제공하는 무료 클라우드 서버를 사용하여 VPN을 생성할 수 있습니다. 방법은 다음과 같습니다. 이 경우, Oracle을 사용하며, 카드 정보를 제출해야 합니다.

1단계: 무료 Oracle 계정 만들기

집이 아닌 다른 위치에 VPN 서버를 만들고 싶다면 무료 클라우드 서비스 제공업체에 가입하여 해당 서버를 VPN 서버로 사용하면 됩니다.

모든 방법 중에서 Oracle은 무료 A-Team 서비스를 제공합니다. 무료 Oracle 계정에 가입하고 연결하려는 서버를 선택할 수 있습니다. 현재 미국, 싱가포르, 독일, 인도 및 기타 여러 국가를 지원합니다. 설정 방법은 다음과 같습니다.

2단계: Oracle에 가입하세요

- https://signup.cloud.oracle.com/ 에 방문하여 무료 계정을 만드세요.

- 계정 정보, 이름, 성, 이메일 주소를 입력하세요. 입력 후 '이메일 주소 확인'을 클릭하세요.

- 받은 이메일의 확인 버튼을 클릭하세요.

- 비밀번호를 입력하고 필요한 모든 세부 정보를 입력하세요.

- 여기에서 새로운 서버를 추가하고 서버 세부 정보에서 확인할 수 있는 서버의 공용 IP 주소를 기록해 둘 수 있습니다.

3단계: 새 서버 추가

- 대시보드에서 "새 인스턴스 만들기"를 클릭합니다.

- 이름을 입력하고 무료 표준 서버를 선택한 다음, 이미지로 Ubuntu를 선택하고, 도메인을 입력한 후 SSH 키 추가를 클릭합니다.

- 추가가 완료되면 개인 키를 다운로드해야 합니다. 'SSH 키 쌍 생성'을 클릭하고 개인 키를 다운로드한 후 크레이트를 클릭하세요. 가끔 공개 IP 주소가 표시되는데, 이를 기록해 두면 서버가 생성된 것입니다.

4단계: 서버에 연결

- 다음으로, 서버가 생성되면 다음 명령을 사용하여 Mac에서 서버에 연결해야 합니다.

명령어: chmod 600 ~/Downloads/your-key.pem

- 이제 SSH를 사용하여 서버에 연결하려면 이 명령을 사용하세요.

ssh -i ~/Downloads/your-key.pem ubuntu@<당신의_공개_IP>

공용 IP 주소를 Oracle 서버에서 생성한 IP 주소로 바꿔야 합니다. 다음과 같습니다.

예: ssh -i ~/Downloads/vpnkey.pem ubuntu@132.145.89.22

5단계: 서버에 WireGuard 설치

- 서버에 성공적으로 연결되면 서버에서 WireGuard를 제거해야 합니다. 다음 명령을 사용하여 제거하세요.

sudo apt update && sudo apt install -y wireguard

6단계: 공개 키와 개인 키 생성

- 설치가 완료되면 공개 키와 개인 키를 생성해야 합니다. Mac이나 Windows에서 다음 명령을 사용하여 생성할 수 있습니다.

cd ~

wg genkey | tee server_private.key | wg pubkey > server_public.key

wg genkey | tee client_private.key | wg pubkey > client_public.key

- 그게 전부입니다. 생성이 완료되면 이 명령을 사용하여 생성된 키를 볼 수 있습니다. 명령: ls

모든 키가 표시됩니다. 다음 명령을 사용하세요.

cat server_private.key

cat server_public.key

cat client_private.key

cat client_public.key

7단계: Mac에서 confi 파일 만들기

- 다음으로 Mac에서 congi 파일을 편집해야 합니다. 다음 명령을 사용하세요.

sudo nano /etc/wireguard/wg0.conf

- 다음으로, 이 코드를 붙여넣으세요:

[Interface]

Address = 10.10.0.1/24

ListenPort = 51820

PrivateKey = <SERVER_PRIVATE_KEY>

PostUp = iptables -t nat -A POSTROUTING -o eth0 -j MASQUERADE

PostDown = iptables -t nat -D POSTROUTING -o eth0 -j MASQUERADE

[Peer]

PublicKey = <CLIENT_PUBLIC_KEY>

AllowedIPs = 10.10.0.2/32

- 이전 단계에서 생성한 키로 키를 교체해야 합니다.

8단계: IP 전달 활성화

- 구성 파일을 생성했으면 IP 전달을 활성화해야 합니다. 다음 명령을 사용하세요.

sudo sysctl -w net.ipv4.ip_forward=1

- 다음으로 이 명령을 사용하여 영구적으로 만드십시오.

echo “net.ipv4.ip_forward=1” | sudo tee -a /etc/sysctl.conf

9단계: 이제 VPN 구성 파일을 만듭니다.

- 텍스트 편집기를 열고 이 코드를 붙여넣으세요.

[Interface]

PrivateKey = <CLIENT_PRIVATE_KEY>

Address = 10.10.0.2/24

DNS = 1.1.1.1

[Peer]

PublicKey = <SERVER_PUBLIC_KEY>

Endpoint = <SERVER_PUBLIC_IP>:51820

AllowedIPs = 0.0.0.0/0, ::/0

PersistentKeepalive = 25

값을 키로 바꾸세요. 서버 공용 IP에 이전 단계에서 생성한 Oracle 서버 공용 IP를 붙여넣으세요.

10단계: 서버에 연결

- WireGuard 앱을 다운로드하여 VPN 서버에 연결하려는 기기에 설치하세요.

- Wireguard 앱을 열고 파일 메뉴에서 '터널 가져오기'를 클릭한 다음, 생성한 VPN 파일을 선택합니다.

- 이제 VPN 연결을 허용하고 클라이언트를 활성화합니다.

- 이렇게 하면 수동으로 여러 서버를 만들고 VPN을 설정할 수 있습니다.

마지막 생각

이 두 가지 방법을 통해 나만의 VPN 서버를 구축할 수 있습니다. 단계가 복잡하다고 느껴질 수 있지만, 초보자도 각 단계를 간단하고 쉽게 이해할 수 있도록 구성했습니다. VPN 서비스를 설정하는 동안 문제나 오류가 발생하면 아래에 댓글을 남겨 알려주세요. 기꺼이 도와드리겠습니다. 아래에서 사용자들이 가장 자주 묻는 질문을 확인하실 수 있습니다. VPN 설정에 대한 자세한 내용은 해당 섹션을 참조하세요.

VPN 서버 구축에 대한 FAQ

1. IP 주소가 자주 변경되는 경우 홈 VPN을 어떻게 작동시킬 수 있나요?

인터넷 서비스 제공업체(ISP)가 동적 IP를 사용하는 경우, VPN에 연결할 때마다 새 IP 주소를 추가하는 것이 어려울 수 있습니다. 가장 좋은 해결책은 duckdns.org와 같은 무료 동적 DNS 서비스를 사용하는 것입니다. 이 서비스는 동적 IP 주소를 고정 호스트 이름에 연결합니다. 이렇게 하면 집 인터넷에 계속 연결할 수 있습니다.

2. 여러 기기를 홈 VPN에 동시에 연결할 수 있나요?

네, 여러 기기를 홈 VPN에 동시에 연결할 수 있습니다.

3. VPN을 사용해 Netflix나 다른 지역 제한이 있는 서비스를 스트리밍할 수 있나요?

네, 넷플릭스를 스트리밍 할 수 있습니다. 하지만 지역 제한 서비스를 이용하려면 지역 차단이 해제된 다른 지역의 VPN을 사용해야 합니다. 이 경우, 해외 VPN 서버를 설정하는 것이 가장 좋습니다.

4. VPN과 동일한 기기에서 다른 앱이나 서비스를 실행할 수 있나요?

네, 하지만 VPN 서비스와 충돌하지 않는지 확인하세요.

5. WireGuard와 OpenVPN의 차이점은 무엇인가요?

WireGuard는 OpenVPN의 새롭고 가벼운 버전입니다. 리소스를 많이 소모하지 않고도 간단한 홈 VPN을 구축하려는 사람들에게 가장 적합한 제품입니다.

*참고한 원본 글: https://techpp.com/2025/11/13/self-hosted-vpn-guide-home-vpn-server/

댓글